Pirater un compte Facebook : comment faire ?

Comment pirater le compte Facebook d’un utilisateur ? Contourner les barrières de sécurité, utiliser un logiciel de piratage, passer par les sites web d’hameçonnage, nombreuses sont les théories qui circulent autour de ce mystère.

Les logiciels spécialisés ou logiciels espions : l’option la plus utilisée pour pirater un compte Facebook

Les logiciels espions sont les plus utilisés pour pirater un compte Facebook. Il s’agit d’un programme informatique qui permet à une personne tierce d’accéder au compte d’un utilisateur. Ce, sans avoir le mot de passe de ce dernier. Deux logiciels espions reviennent souvent lorsqu’il s’agit de piratage d’un compte Facebook :

•Eyezi qui permet à l’auteur de suivre activement chaque conversation se passant sur Facebook et sur Messenger. Mais également de toute autre activité se passant sur le compte concerné.

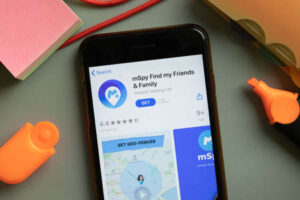

•Mspy qui permet d’avoir un accès complet aux conversations ainsi qu’à toute autre activité ayant lieu sur le compte concerné.

Les sites internet d’hameçonnage : ce qu’il faut retenir

Les sites internet d’hameçonnage sont spécialement créés pour attirer les internautes. Notamment les utilisateurs de réseaux sociaux tels que Facebook, Tweeter, ou Instagram. Ils permettent de réaliser des actions à l’insu du vrai utilisateur d’un compte Facebook :

•Recueillir des données personnelles.

•Voler le compte des internautes ayant utilisé le site d’hameçonnage.

Les sites d’hameçonnage sont créés à l’image de vraies pages web pour attirer les internautes. Par exemple, à l’image de sites de ventes en ligne ou de page web publicitaire. La seule différence est l’existence de liens ou de formulaires spécialement intégrés dans le site pour collecter les informations personnelles des utilisateurs.

Récupérer le mot de passe d’un utilisateur Facebook : les astuces

Pirater un compte Facebook ne signifie pas toujours être malveillant. Parfois, la situation l’oblige. Tel est le cas des parents qui souhaitent surveiller ce que font leurs enfants sur les réseaux sociaux. Efficaces et faciles à utiliser, les logiciels de contrôle sont les plus conseillés dans ces cas-là. Il s’agit de programmes informatiques spécialement conçus pour donner accès à tout ce qui se passe sur un objet connecté. Il peut s’agir d’un ordinateur, d’une tablette ou d’un Smartphone. Pour être opérationnel, le logiciel de contrôle doit être installé sur l’appareil de la cible.